Network Access

Policy, Configurations ve Logical Networks’lerin oluşturulduğu sekme Network Access sekmedir.

Logical Networks

Logical Networklerin oluşturulacağı sekme açılır. Bu logical networkler ile Configuration’ları bağlamak gerekmektedir.

BT_Vlan diye bir Logical network oluşturulur. Add ile oluşturma menüsüne girilip BT_Vlan oluşturulur.

Configurations

Bir adım önce oluşturulan Logical Networks’leri burada bağlamak gerekir. BT_Vlan logical network’ünün, burada oluşturulacak Configuration ile bağlanacağı menü bu menüdür.

Add ile configuration oluşturma menüsüne girilir. Burada daha önce oluşturulan BT_VLAN logical networkü yeni oluşturulan BT_VLAN configuration’una bağlanır.

Burada merdiven mantığında adım adım işlemler yapmak gerekir, çalışma mekanizması bu şekildedir.

Policies

Bu iki adımı tamamladıktan sonra kural yazma menüsüne geçilmiş olunur.

Burada oluşturulan profili, oluşturulan configuration ile eşleştirme işlemi yapılır.

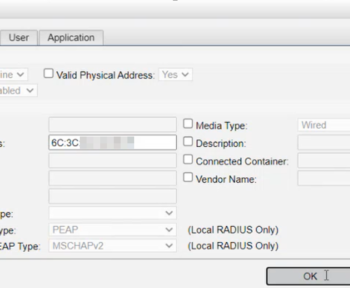

Burada yapılan işlem: şu MAC adresi ile uyuşan bir device varsa; bunu BT_VLAN configuration’una ata.

VLAN tanımı bu noktada henüz yapılmadı. VLAN tanımının yapılacağı yer yine Inventory altında Virtualized Device menüsüdür. Burada oluşturulan Network Access sekmesi, virtualized device altında da otomatik olarak oluşturuldu. Gidip orada BT_VLAN’ın hangi vlan olduğunu seçmem gerekir.

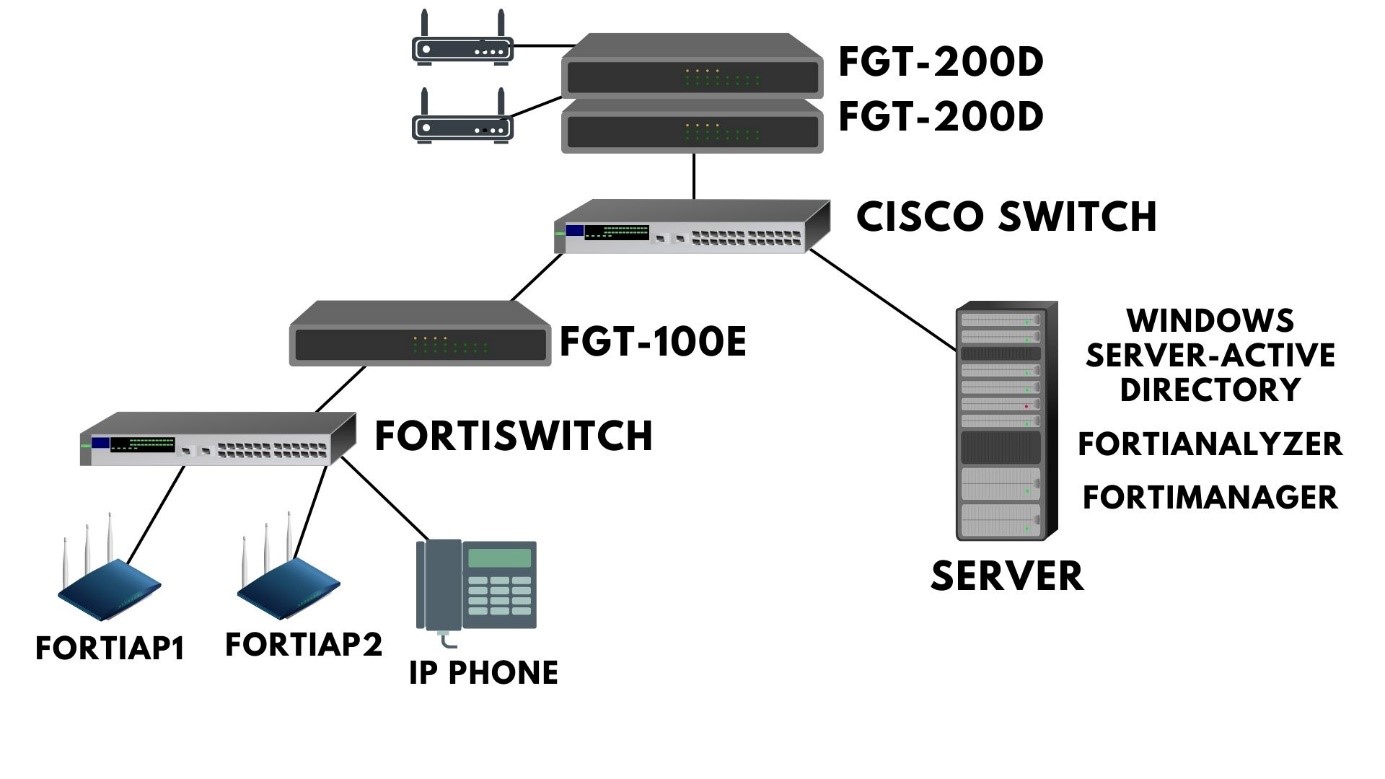

Bunun için Network->Inventory->Fortigate seçilir (NŞA yapıda fortiswitch olmasaydı, başka marka switch olsaydı o switch seçilip, onun modal configuration ayarlarına girilirdi) -> Virtualized Device sekmesine girilir. Roota girilerek Virtualized Devices ekranına girilir.

Burada daha önce olmayan BT Vlan tabı otomatik oluşturulmuş olarak gelir. Burada BT Vlanın, hangi vlan olduğunu seçmek gerekir. Açılır menüde, Fortigate üzerinde bulunan tüm vlan ID değerleri görüntülenir. Buradan BT_VLAN ID seçilerek işlem yapılacaktır.

İlgili vlan ID değeri seçilir ve Submit edilir.

FortiNAC, FortiSwitche kuralda BT VLANA taşıma işlemini gerçekleştir komutu verdiğinde, FortiSwitch burada bulunan vlan ID bilgisini device’a basacak şekilde tanımlama yapılmış oldu.

Yapılan işlemin kontrolü için User Host-> Hosts menüsünde mac adresi aratılarak device’a sağ tıklayarak Policy Details’i görüntülenir.

İlgili MAC adrese sahip cihaz için kontrol yapıldığında, device’ın MAC_Test kuralına hit ettiği ve bunu BT Vlan ID değerine assign ettiği görüntülenmiş oldu.

Bu işlemler sonrasında Device’ın şeklinin değiştiği ve artık rouge olmadığı görüntülendi.

Bu şekilde gördükten sonra yeniden poll ediyorum, NAC portu kapatacak açacak ve cihazın up duruma gelmesi ve fortinac portunda görünmesi ve cihazın IP alması biraz zaman alacak.

Role Eklenmiş Policy Senaryo

Bir önceki aşamada cihazın MAC adresi ile profillendirme ve kurallar tanımlanmıştı. Bu aşamada Role kullanarak işlemler AD grupları için yapılacaktır.

Device ya da User olarak ağa her bağlanan cihazın bir kimliği olması gerekiyor yoksa kuralı işletmiyor. Kimliklendirme yani Role atanması önemlidir.

Policies Menüsünden Add ile yeni bir kural oluşturulur.

BT_User_Access olarak kural eklenir. BT Profile, NACTEST domain grubu kullanılarak oluşturulan profile’di. Burada yapılan işlem-> Kullanıcı NAC_Test Domain Grubunda ise BT_User Access policy’si işletilsin.

Daha sonra MAC_Test olarak yazılan kural disable edilir. Test cihazının maci bu kuralda tanımlı olduğundan buna hit etmesin diye disable işlemi yapılır.

Inventory altından portu kontrol edilir ve port kapanıp açıldığında Register VLAN’ına atandığı görüntülenir.

User Atanmış Kural – Register Vlan’da Olan Test Kullanıcı Portal Testi

Port kapanıp açıldı ve register vlanına atandı. Bu vlana atanan kullanıcı bilgisayarına girilir. Burada bir portal görüntülenecektir.

User seçerek giriş yapılmalıdır.

NAC Test domain grubunda olan bir kullanıcı ile giriş yapılır.

Daha sonra Success ekranı görülmelidir.

Bu yüklenirken fortinacta hosts sekmesinden kullanıcı kontrol edilebilir.

Burada kullanıcının bilgileri ile giriş yaptığı görüntülenir. Host Role olarak, atanan role görüntülenir.

Policy detailse bakıldığında ise doğru profile’e çarptığı görüntülenir.

Kullanıcının BT Vlanından yani doğru vlandan IP aldığı görüntülenir.

- Agentsız kullanım bu portal ile sağlanır.

Bu makalede FortiNAC üzerinde Network Access, Logical Networks, Configurations ve Policies adımları ile bir cihazın VLAN ataması ve kimliklendirme süreci detaylı bir şekilde açıklanmıştır. Sonuç olarak, FortiNAC üzerinden cihazların doğru VLAN’a yönlendirilmesi, profil tanımları ve AD grup rollerine göre otomatik erişim kontrolü sağlanmıştır.

Önümüzdeki hafta IOT Cihazlarını Profillendirme makalesi ile tekrar buluşmak dileğiyle.

FortiNAC makale serisine genel bakış için FortiNAC’a Genel Bakış makalesini inceleyebilirsiniz. Haftaya görüşmek üzere.